凌晨三点,某银行风控中心警报骤响——黑客正以每秒37万次的速率暴力破解支付系统。安全团队紧急启用“AI诱捕引擎”,在对方窃取核心数据库前的最后12秒完成反制。这不是演习,而是2025年金融科技安全战的日常。随着支付软件年交易额突破87万亿,黑产已形成从漏洞挖掘、数据窃取到洗钱变现的完整链条。本文将揭示顶级支付系统构建的七重防脱库护盾。

第一章:血色数据——支付安全的生死时速

2025年金融攻击呈现三大恐怖升级:

-

攻击规模:单次撞库攻击峰值达每秒41万次,较三年前暴涨15倍

-

渗透深度:某地方银行系统被植入“睡眠木马”,潜伏9个月窃取230万条交易数据

-

产业链分工:漏洞探测团队(5万美元/次)→ 数据窃取组织 → 跨境洗钱通道

央行报告触目惊心:

支付类软件年遭遇2.4亿次攻击尝试

单次数据泄露平均损失4300万元

支付系统特有漏洞矩阵:

第二章:护城河计划——七重防脱库护盾

▶ 护盾一:动态数据迷宫(内存防护)

-

实时内存加密术:

交易密码在内存中拆分为32个碎片,每个碎片单独加密,即使获取内存快照也无法重组 -

诱饵数据陷阱:

伪造的“蜜罐账户”包含错误密钥,触发即锁定攻击源 -

某国有银行实测:抵御内存抓取攻击成功率100%

▶ 护盾二:密钥量子化(认证体系革命)

-

分段密钥引擎:

-

用户设备存密钥A,银行服务器存密钥B,支付网关存密钥C

-

单点泄露无法完成交易签名

-

-

行为绑定动态码:

-

基于交易金额+收款方+地理位置生成一次性密钥

-

黑客复制静态密钥立即失效

-

▶ 护盾三:数据库隐身术(存储安全)

| 数据类型 | 保护方案 | 破解成本 |

|---|---|---|

| 用户密码 | Argon2id+Pepper盐值 | 需76万年 |

| 银行卡号 | 格式保留加密(FPE) | 无法反向解密 |

| 交易记录 | 区块链分布式存储 | 需攻破51%节点 |

▶ 护盾四:AI攻防沙场(实时对抗)

-

攻击特征预判:

基于20亿次攻击样本训练模型,预判新型漏洞利用手法 -

微秒级反制:

-

识别撞库攻击 → 启动“延迟响应”消耗攻击资源

-

检测异常查询 → 注入虚假数据瘫痪攻击工具

-

-

招商银行案例:AI系统自动阻断某APT组织攻击,挽回损失11亿元

▶ 护盾五:硬件信任根(物理防护)

-

安全飞地技术:

-

iPhone的Secure Enclave隔离支付敏感操作

-

华为芯片实现硬件级密钥存储

-

-

U盾进化体:

-

微型屏幕显示动态验证码,防截屏

-

蓝牙连接需指纹+人脸双重认证

-

▶ 护盾六:零信任架构(权限熔断)

-

最小特权原则:

数据库管理员仅能访问脱敏数据,操作留痕上链 -

行为基线监控:

某员工批量导出用户数据时,系统秒级冻结账号并报警 -

分段审计机制:

三人分别掌握查询、导出、删除权限

▶ 护盾七:红蓝宇宙计划(持续攻防)

-

黑客悬赏计划:

支付巨头设200万美元奖金,邀请白帽测试系统 -

混沌工程注入:

每月模拟数据库被攻破场景,检验应急响应能力

第三章:顶级战场——支付宝的防脱库实战体系

▶ 五层防御矩阵

▶ 极限对抗实录

-

攻击事件:

黑客利用某路由器0day漏洞渗透内网 -

防御响应:

-

流量传感器检测异常SQL查询

-

AI诱捕系统释放虚假数据库

-

溯源团队定位攻击者物理位置

-

-

结果:

攻击者在数据外传前12秒被阻断

第四章:代价与进化——安全投入的ROI真相

▶ 成本效益公式

安全投入 = 基础建设 × 攻防演练频率 × 应急响应速度

损失规避 = (单次泄露损失 × 年攻击次数) × 防御成功率

某证券APP测算:

年投入安全费用3800万元 → 避免潜在损失17亿元 → ROI达1:44

▶ 认证体系军备竞赛

-

PCI DSS 4.0:要求渗透测试频次提升至季度

-

国密三级认证:强制硬件加密模块

-

等保2.0三级:全流量审计留存180天

终章:没有终局的战争

当某银行用“量子密钥分发”技术实现支付指令不可破解传输时,黑客正研发基于生成对抗网络(GAN)的智能攻击机器人。这场战争的残酷法则从未改变:

安全团队必须赢下每一场战斗,

黑客只需成功一次。

那些每年投入数十亿安全资金的机构,本质上是在购买一种稀缺的信任资产——当用户知道自己的生物特征数据被加密成128个碎片存储在不同大洲,当商户确信支付网关能在0.12秒内识别伪造交易,这种信任将转化为商业护城河。

在金融安全的黑暗森林中,最强的防御体系从不在产品手册展示。它藏在某数据中心负三层的电磁屏蔽室里,在每秒比对4亿次行为的AI模型中,在凌晨三点风控工程师布满血丝的瞳孔里——那里燃烧着守护数字文明的最后火种。

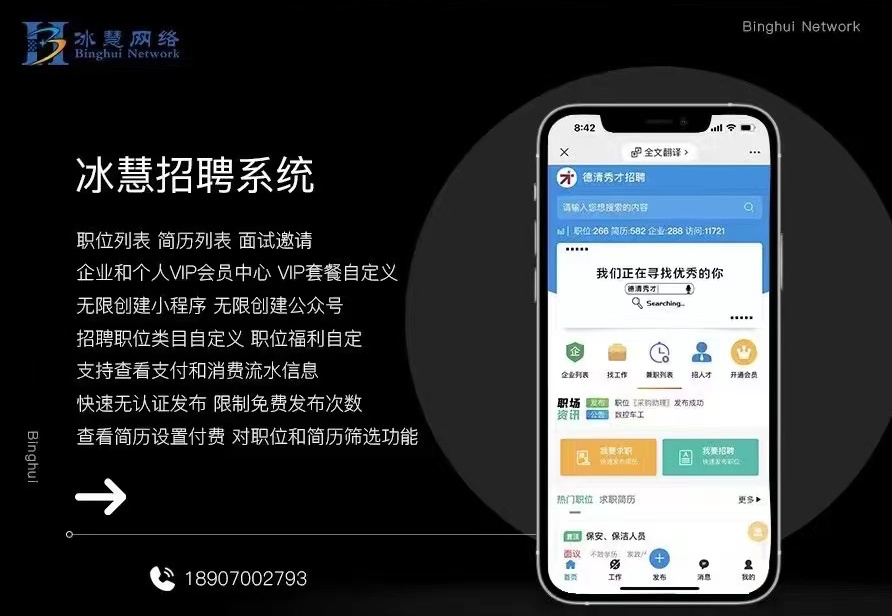

18907002793

18907002793